|

EN BREF

|

Dans un monde de plus en plus connecté, la sécurité des données est cruciale pour les architectes en ligne. Ceux-ci doivent protéger des informations sensibles tout en utilisant des technologies avancées. En intégrant des pratiques telles que le cryptage, la sauvegarde régulière, et en adoptant des architectures de sécurité adaptées, ces professionnels assurent une protection robuste contre les menaces, tout en respectant les normes de conformité, comme le RGPD. La mise en œuvre d’une architecture Zero Trust et d’approches de sécurité adaptatives devient donc essentielle pour prévenir les accès non autorisés et garantir l’intégrité des données.

Dans le monde numérique actuel, la protection des données sensibles est un enjeu crucial pour les architectes en ligne. Ces professionnels adoptent des approches variées pour sécuriser les informations, utilisant des technologies avancées et des protocoles de sécurité adaptés. Cet article examine les avantages et inconvénients des méthodes mises en œuvre par les architectes en ligne en matière de sécurité des données.

Avantages

Utilisation des technologies avancées

Les architectes en ligne intègrent des technologies de cryptage robustes pour protéger les données durant le transfert et le stockage. Ce niveau de sécurisation est essentiel pour garantir que les informations confidentielles restent inaccessibles aux personnes non autorisées.

Sauvegardes régulières

Un autre avantage réside dans les sauvegardes régulières des données. Cela permet non seulement d’éviter la perte d’informations précieuses, mais aussi de restaurer celles-ci en cas d’incident,iriss et ainsi de garantir la continuité des activités.

Conformité aux réglementations

Les architectes en ligne sont souvent tenus de respecter des réglementations telles que le RGPD. En intégrant les exigences légales dans leur processus de sécurité, ils protègent non seulement leurs clients, mais renforcent également leur propre crédibilité.

Architecture de sécurité adaptative

Une architecture de sécurité adaptative permet aux architectes en ligne de répondre rapidement aux menaces émergentes. Par exemple, en s’appuyant sur les capacités critiques identifiées par Gartner, ils peuvent ajuster leurs protocoles de sécurité en temps réel pour répondre aux défis du paysage numérique.

Inconvénients

Dépendance à la technologie

Malgré les avantages, l’un des principaux inconvénients est la dépendance à la technologie. Les systèmes de sécurité, bien que performants, peuvent présenter des vulnérabilités. Si une faille de sécurité survient, elle peut compromettre de nombreuses données.

Complexité de la mise en œuvre

L’intégration d’une architecture de sécurité complexe peut également être un défi. Les architectes doivent souvent gérer une multitude de dispositifs et de réseaux, rendant la coordination et la mise à jour des systèmes plus difficiles.

Coût des solutions de sécurité

Le coût des solutions de sécurité peut devenir prohibitif, surtout pour les petites structures. Investir dans des systèmes de protection avancés nécessite des ressources financières qui ne sont pas toujours accessibles.

Risques juridiques

Enfin, le non-respect des normes de sécurité peut entraîner des risques juridiques. En cas de fuite de données, les conséquences peuvent être désastreuses, tant sur le plan financier que sur le plan de la réputation.

Dans un monde de plus en plus numérique, la sécurité des données est primordiale pour les architectes en ligne. Cet article explore les stratégies efficaces mises en œuvre pour protéger les informations sensibles, en passant par le cryptage, les sauvegardes systématiques et des architectures de sécurité avancées.

Le cryptage des données

Le cryptage est une méthode essentielle pour sécuriser les informations sensibles contre les accès non autorisés. Un architecte en ligne utilise des protocoles de cryptage robustes pour garantir que toutes les données échangées entre le serveur et l’utilisateur sont illisibles par des tiers. Cela signifie que même si les données sont interceptées, elles ne peuvent pas être déchiffrées sans la clé appropriée.

Sauvegarde des données

Les sauvegardes régulières sont impératives pour garantir la récupération des données en cas de perte. Selon les recommandations, les architectes en ligne doivent effectuer des sauvegardes des données à différents intervalles, en stockant ces copies dans des emplacements distincts, ce qui réduit considérablement le risque de perte totale des informations critiques. Pour plus d’informations sur ce sujet, vous pouvez consulter cet article sur la sauvegarde des données.

L’architecture de sécurité du Cloud

Une architecture de sécurité du Cloud est également essentielle pour protéger les données. Cela inclut l’utilisation de systèmes de sécurité matériels et logiciels qui sont soigneusement configurés pour garder les informations en sécurité. Les architectes en ligne doivent concevoir ces systèmes avec une attention particulière à la sécurisation des données, des charges de travail et des systèmes. Pour plus de détails, visitez la page sur l’architecture de sécurité du Cloud.

Examen des menaces en matière de sécurité

Une bonne architecture de données doit reconnaître et évaluer les menaces existantes et émergentes. Cela implique d’analyser régulièrement les vulnérabilités du système et de mettre en œuvre des mesures correctives. Les architectes en ligne doivent rester informés des nouvelles menaces en matière de sécurité pour adapter leur stratégie en conséquence.

Conformité avec le RGPD

Le Règlement Général sur la Protection des Données (RGPD) impose des règles strictes sur la manipulation et la protection des données personnelles. Les architectes d’entreprise ont la responsabilité d’assurer la conformité à ces normes, ce qui nécessite la mise en œuvre de technologies adaptées et des politiques de confidentialité rigoureuses. Pour obtenir plus d’informations, consultez la politique de confidentialité.

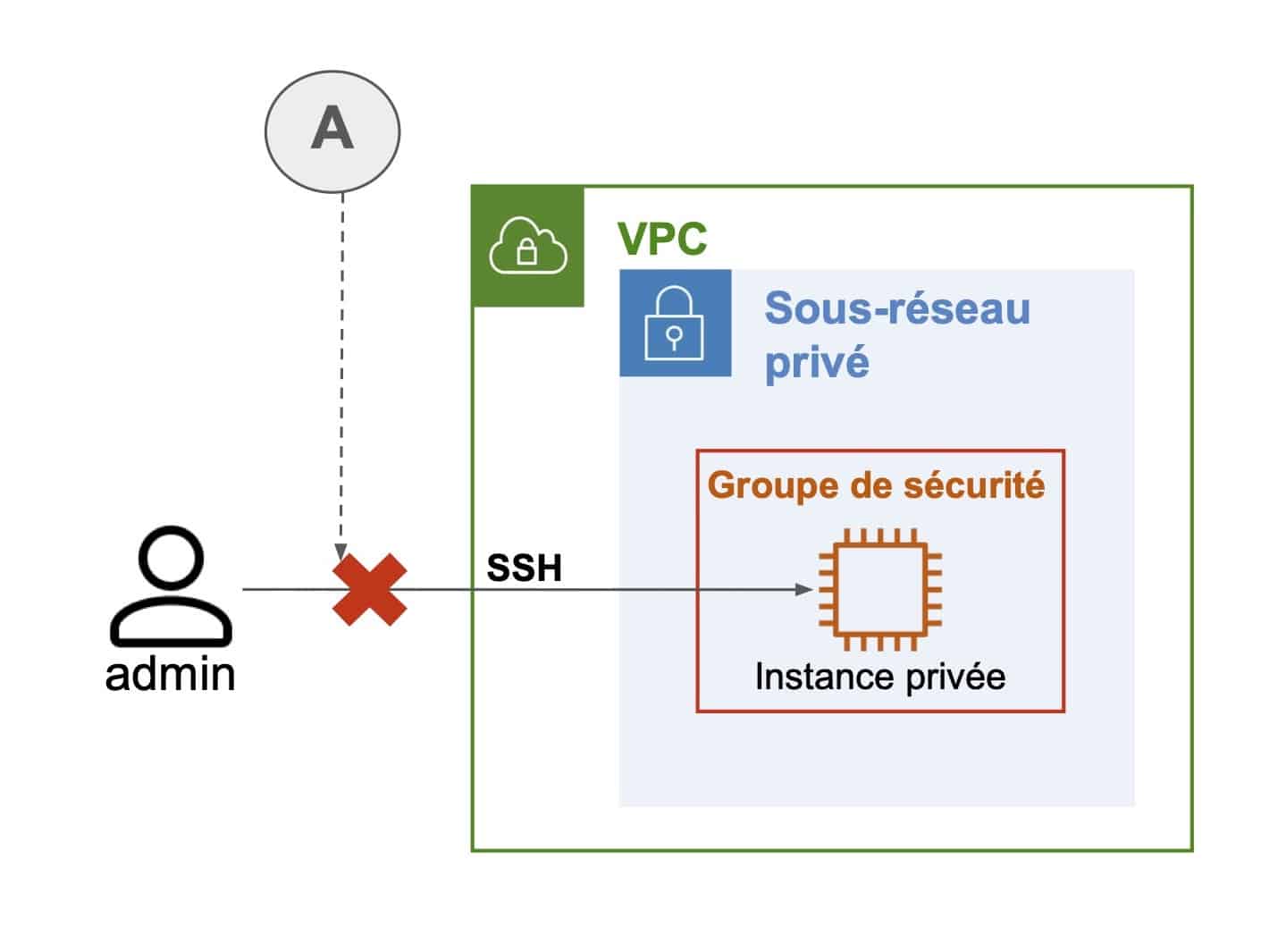

Architecture Zero Trust

L’architecture Zero Trust est une approche révolutionnaire de la sécurité des données, visant à réduire les points d’accès non autorisés et à limiter le mouvement latéral des cybercriminels au sein d’un réseau. Les architectes en ligne intègrent cette approche pour renforcer la sécurité de leurs systèmes. Pour comprendre plus en profondeur cette architecture, rendez-vous sur cette page.

Mesures de sécurité avancées

Adopter une architecture de sécurité adaptative est crucial pour répondre aux menaces avancées. Cela peut inclure l’utilisation de capacités critiques recommandées par Gartner et la mise en œuvre de protocoles de sécurité dynamiques qui ajustent les niveaux d’accès en fonction des comportements des utilisateurs.

En conclusion, les architectes en ligne ont à leur disposition une gamme de stratégies et d’outils pour sécuriser les données. Que ce soit par le biais du cryptage, des sauvegardes régulières ou d’une architecture de sécurité sophistiquée, la protection des informations sensibles doit toujours être une priorité majeure.

Dans un monde où la cybersécurité est devenue une priorité, les architectes en ligne doivent s’assurer que les données qu’ils traitent sont protégées efficacement. De la mise en œuvre du cryptage à l’utilisation de solutions basées sur le cloud, leur approche se décline en plusieurs étapes essentielles pour sécuriser les informations sensibles.

Utilisation du Cryptage

Pour garantir la confidentialité des données, les architectes en ligne exploitent le cryptage à la fois au repos et en transit. Cela signifie que les informations sont codées lorsqu’elles sont stockées sur des serveurs ainsi que lorsqu’elles sont envoyées sur Internet. Cette double protection permet de réduire les risques de fuites d’informations sensibles.

Sauvegarde des Données

La sauvegarde des données est une composante cruciale de la sécurité. Les architectes en ligne s’assurent que toutes les informations sont régulièrement sauvegardées sur des infrastructures sécurisées. Cela garantit la récupération des données en cas de perte ou de cyber-attaque, offrant ainsi une continuité de service sans interruption.

Architectures de Sécurité Adaptatives

En intégrant une architecture de sécurité adaptative, les architectes en ligne peuvent traiter les menaces en temps réel. Ces systèmes évolutifs permettent une réévaluation constante des protocoles de sécurité, en s’ajustant aux nouveaux risques et aux tendances émergentes en matière de sécurité des données. Cette approche est essentielle pour rester en avance sur les cybercriminels.

Conformité aux Règlements

Les architectes en ligne doivent également s’assurer que leurs systèmes respectent les exigences du RGPD et d’autres réglementations relatives à la protection des données. Cela implique la mise en place de pratiques de traitement des données qui garantissent la confidentialité et la sécurité, ainsi que des politiques de transparence pour les utilisateurs finaux.

Approche Zero Trust

De plus en plus, les architectes en ligne adoptent une approche Zero Trust, où aucune entité, même interne, n’est automatiquement considérée comme sûre. Cela signifie qu’un contrôle rigoureux des accès est mis en place, où chaque utilisateur doit se soumettre à des vérifications pour prouver son identité avant de pouvoir accéder aux ressources sensibles.

Formation et Sensibilisation

Enfin, la formation et la sensibilisation des équipes sur les enjeux de la cybersécurité jouent un rôle fondamental. En fournissant aux utilisateurs des connaissances sur les meilleures pratiques et les menaces potentielles, les architectes en ligne contribuent à créer une culture de sécurité proactive au sein de leur organisation.

Sécurité des données pour les architectes en ligne

| Axe de sécurité | Description |

| Cryptage des données | Méthode pour protéger les données sensibles contre les accès non autorisés. |

| Sauvegarde régulière | Pratique essentielle pour assurer la disponibilité des informations en cas de perte. |

| Architecture Zero Trust | Modèle de sécurité qui n’accorde aucune confiance par défaut, même aux utilisateurs internes. |

| Conformité au RGPD | Assure que les données personnelles sont traitées selon les réglementations en vigueur. |

| Politiques de confidentialité | Documents définissant la gestion et la protection des données des utilisateurs. |

| Formation des utilisateurs | Action cruciale pour sensibiliser le personnel aux menaces de sécurité. |

| Surveillance des accès | Implémentation de systèmes pour suivre et contrôler l’accès aux données. |

Témoignages sur la sécurité des données chez un architecte en ligne

En tant qu’architecte en ligne, la sécurité des données est primordiale. Chacun de mes projets commence par une évaluation approfondie des risques associés aux informations sensibles. J’utilise des techniques avancées telles que le cryptage pour protéger les données de mes clients. Cela signifie que même si un tiers malintentionné parvenait à accéder aux fichiers, ils seraient inutilisables sans la clé de décryptage.

Nous savons tous que la sauvegarde des données est un enjeu majeur. Dans mon cabinet, nous réalisons régulièrement des sauvegardes automatiques dans le cloud, garantissant ainsi que les informations sont sécurisées et accessibles uniquement aux personnes autorisées. Cela me permet non seulement de prévenir les pertes de données dues à des erreurs humaines, mais aussi de répondre aux exigences du RGPD, en assurant que nos pratiques respectent les normes en matière de confidentialité.

Chaque jour, nous faisons face à des menaces émergentes. C’est pourquoi j’ai adopté une architecture de sécurité adaptative. En intégrant des mesures de sécurité basées sur les 12 capacités critiques de Gartner, je me sers de cette approche pour anticiper et répondre efficacement aux diverses menaces. Cette flexibilité permet à notre équipe de se concentrer sur l’innovation sans compromettre la sécurité.

De plus, le modèle de Zero Trust est intégré à notre stratégie. Plutôt que de faire confiance à tout ce qui existe à l’intérieur de notre réseau, nous vérifions systématiquement toutes les identités et applications, minimisant ainsi le risque de mouvement latéral en cas de violation. Cette méthodologie nous permet de réduire considérablement notre surface d’attaque.

En tant qu’architecte de données, je m’assure également que toutes les normes et lignes directrices sont respectées. Une bonne architecture de données reconnaît et anticipe les menaces potentielles, permettant ainsi un environnement à la fois fiable et évolutif. Cela est crucial dans le cadre de notre mission de protéger les informations tout en garantissant l’efficacité de nos opérations.

Enfin, la sensibilisation constante de mon équipe aux risques liés à la sécurité des données est essentielle. Des sessions de formation régulières permettent de maintenir un haut niveau de vigilance, ce qui est indispensable dans le domaine en constante évolution de la technologie et de la cybersécurité. En intégrant ces meilleures pratiques, nous œuvrons à créer un cadre de travail pertinent et respectueux de la confidentialité des données de nos clients.

Dans le monde numérique d’aujourd’hui, la sécurité des données représente un enjeu crucial pour les architectes en ligne. Ces professionnels, qui gèrent des informations sensibles, doivent mettre en œuvre des stratégies efficaces pour garantir la protection de leurs données, tout en respectant les normes et régulations en matière de sécurité. Cet article aborde les principales méthodes innovantes utilisées par les architectes en ligne pour sécuriser efficacement leurs informations sensibles.

Le rôle du cryptage

Le cryptage est une stratégie fondamentale dans la protection des données. En chiffrant les fichiers, les architectes en ligne garantissent que seules les personnes autorisées peuvent accéder à des informations sensibles. Ce processus de transformation des données en un format illisible est primordial pour minimiser les risques de violation de données. Les architectes doivent privilégier des algorithmes de cryptage robustes, tels que AES (Advanced Encryption Standard), afin de préserver l’intégrité et la confidentialité des fichiers.

Sauvegarde régulière des données

En plus du cryptage, une sauvegarde régulière des données est essentielle. Les architectes en ligne doivent établir un système de sauvegarde solide qui comprend des sauvegardes automatiques et des stockages délocalisés. Ces sauvegardes permettent de récupérer les données en cas de perte ou de corruption, assurant ainsi la continuité des activités. Il est crucial que ces sauvegardes soient également cryptées pour prévenir tout accès non autorisé.

Adoption d’une architecture Zero Trust

L’architecture Zero Trust est une approche sécuritaire qui stipule que, par défaut, aucune entité interne ou externe n’est considérée comme de confiance. Cela implique que chaque demande d’accès doit être vérifiée et authentifiée de manière stricte. Les architectes en ligne doivent mettre en place des solutions d’authentification multi-facteurs et surveiller les comportements anormaux sur le réseau, afin de renforcer la sécurité des accès aux données.

Contrôles d’accès rigoureux

La mise en place de contrôles d’accès rigoureux est une autre composante clé d’une stratégie de sécurité efficace. Les architectes doivent définir des rôles clairs pour chaque utilisateur au sein de l’organisation, s’assurant que seuls les individus ayant besoin d’accéder à des données sensibles puissent le faire. Cela limite les risques de fuites d’informations et permet de réagir rapidement en cas de comportements suspects.

Conformité aux régulations de sécurité

Les architectes en ligne doivent également être vigilants quant à la conformité avec les régulations en matière de sécurité des données, comme le RGPD (Règlement Général sur la Protection des Données). Cela implique d’établir des protocoles pour garantir le traitement éthique des données personnelles et d’informer les utilisateurs de la manière dont leurs données seront utilisées et protégées. Mettre en place ces mesures n’est pas seulement une obligation légale, mais également un facteur clé pour établir la confiance avec les clients.

Formation continue et sensibilisation

Enfin, la formation continue et la sensibilisation des employés constituent des éléments cruciaux pour maintenir un haut niveau de sécurité. Les architectes en ligne doivent régulièrement informer leur équipe sur les nouvelles menaces en matière de cybersécurité et les meilleures pratiques à adopter pour sécuriser les données. Des sessions de formation peuvent donc s’avérer très bénéfiques pour réduire les erreurs humaines et renforcer la culture de la sécurité au sein de l’organisation.

Lorsqu’il s’agit de concevoir des projets architecturaux en ligne, la sécurité des données doit être une priorité pour les architectes. Ces professionnels utilisent divers outils et techniques avancées pour protéger les données sensibles de leurs clients. Parmi les méthodes adoptées, le cryptage occupe une place centrale, garantissant que les informations ne peuvent être interceptées ou déchiffrées par des personnes non autorisées. En mettant en œuvre des protocoles de cryptage robustes, les architectes assurent la confidentialité des données tout au long de leur cycle de vie.

Une autre approche essentielle est la mise en place de sauvegardes régulières. Les architectes en ligne comprennent l’importance d’une stratégie de sauvegarde efficace afin de prévenir toute perte de données due à un incident imprévu, tel qu’une défaillance technique ou une cyberattaque. Grâce à des systèmes de sauvegarde cloud, ils peuvent restaurer facilement les données perdues et minimiser l’impact de tels événements sur leur activité.

En plus de ces mesures, l’adoption de l’architecture Zero Trust est un élément clé de la sécurité en ligne. Cette approche repose sur le principe selon lequel aucune entité, qu’elle soit interne ou externe, ne peut être considérée comme fiable par défaut. Les architectes doivent donc constamment valider les identités et les autorisations avant d’accorder l’accès aux systèmes et aux données, réduisant ainsi le risque de mouvements latéraux d’intrus dans le réseau.

Pour garantir la conformité avec les réglementations en vigueur, telles que le RGPD, il est essentiel que les architectes intègrent des pratiques de sécurité au cœur de leur architecture de données. Cela implique non seulement de respecter les exigences juridiques, mais aussi de mettre en place des normes rigoureuses pour le traitement et la gestion des informations, créant ainsi un environnement de travail sécuritaire et fiable.

FAQ sur la sécurité des données pour les architectes en ligne

Quelles méthodes utilisent les architectes en ligne pour sécuriser leurs données ? Les architectes en ligne adoptent diverses méthodes, telles que le cryptage des informations sensibles et la mise en place de systèmes de sauvegarde réguliers.

Qu’est-ce que l’architecture de sécurité du cloud ? L’architecture de sécurité du cloud fait référence à l’ensemble des technologies et des matériels conçus pour protéger les données et les systèmes dans un environnement cloud.

Comment les architectes en ligne garantissent-ils la conformité avec le RGPD ? Ils s’assurent de respecter les exigences du RGPD en évaluant les technologies nécessaires et en mettant en œuvre des procédures de conformité.

Qu’est-ce qu’une architecture de sécurité adaptative ? Une architecture de sécurité adaptative est celle qui évolue en fonction des menaces avancées et utilise des capacités critiques pour se protéger efficacement.

Quelle est l’importance de la sauvegarde des données pour les architectes en ligne ? La sauvegarde des données est cruciale pour prévenir la perte d’informations et protéger les documents sensibles des architectes.

Comment les architectes en ligne identifient-ils les menaces de sécurité ? Ils établissent des normes et des lignes directrices qui leur permettent de reconnaître les menaces existantes et émergentes.